交联电缆在当前中国乃至世界的电力系统中有着至关重要的地位,在220kV以下的领域已经取代其他电缆,成为城市内传输电力的主导产品,500kV的交联聚乙烯电力电缆也开始挂网试运行,我国的电力设备制造能力有了很大的进步!在60年代初问世以来的40余年中,由于交联聚乙烯(XLPE)电缆具有良好的电性能和热性能并且结构简单,制造周期短,工作耐受温度高,无油,敷设方便,供电安全可靠、有利于美化城市等优点,因而被广泛应用于电力系统的各个电压等级中,但是这种电缆的绝缘结构中往往会由于加工技术上的难度或原材料不纯而存在气隙和有害性杂质,或者由于工艺原因在绝缘与半导电屏蔽层之间存在间隙或半导电体向绝缘层突出,在这些气隙和杂质尖处极易产生局部放电,同时在电力电缆的安装和运行过程当中也可能会产生各种绝缘缺陷导致局部放电!

采用硬件和软件相结合抗干扰技术,可有效去除外部干扰.软件专家系统,同时显示局部放电波形、放电量和测试电压等参数,对测试数据进行实时保存、生成测试报告及打印等功能。主要技术参数及配置1主要技术参数ZUI大输出电压:3~30kV试品电容量:≤5μF阻尼振荡波频率范围:30~1000Hz局放测试范围:5pC~100nC局放定位精度:0!1米通讯协议:USB0和串口2设备的组成部分高压电缆局放测试系统软件(笔记本电脑)一体式震荡波局放测试主机1)高压发生装置2)输入电源:AC220V±10﹪3)谐振电抗器4)线圈电感:0.

通过波形数据分析,可以测出局部放电的放电量值及定位局部放电点的准确位置。并且通过软件可以控制阻尼振荡波形多次重复,从而可以更可靠验证被测电缆的绝缘缺陷!系统的性能及特点适用于新电缆(投运前)交接试验及老电缆(停电后)预防性试验。遵循IEC60270标准测量电缆局放量!对电缆局放点进行距离测量.测量电缆接头位置及全长距离.一体式主机可以根据国网的相关规程设定电压自动升压,笔记本系统自动采集数据,简单方便。

FRS-DAC电缆振荡波局放检测及故障定位系统是基于变频谐振的阻尼振荡波电压下的XLPE电缆局部放电现场检测及定位技术研究,设计生产符合现场测试要求的阻尼振荡波电源;针对XLPE电缆及其接头中局部放电信号的传播方式和规律,研究电缆及其接头局部放电信号的提取技术,设计符合现场测试要求、参数优化、性能良好的局放检测传感器,并选用先进的数字信号处理方法对测试数据进行分析处理,进而进行XLPE电力电缆局部放电的准确定位,为更准确判断电缆及其接头绝缘状况提供参考依据。

电动汽车充电桩测试_便携式能源校验仪-武汉鄂电电力试验设备有限公司

震荡波检测装置

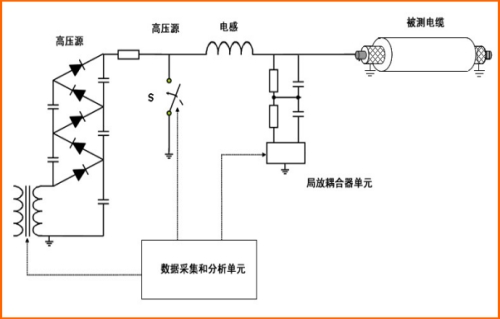

其检测电压的发生原理来自于电路理论中基础的LC震荡原理:被测电缆将会被持续加压,当到达目标电压时通过高压半导体开关将电缆通过电感放电。因此在发生局部放电时*会产生相应的震荡的放电电压,同时也可以获得电缆的损耗因子!这种交替震荡的放电(脉冲)数量一般会达到50次左右,在这50次放电中可以将危及电网正常运行的缺陷转换成为可以测量的局部放电现象!其工作原理图如下:ED-35中压电缆的测试及诊断ED-35检测对象主要是35KV电缆系统!

如果您看到这段话,说明您对我们电缆震荡波感兴趣,不要犹豫,给我们一个机会,也给自己一个机会。 拿起手机来拨打我们的电话。卫星等待着您的每一次致电:13808660749 让武汉鄂电电力试验设备有限公司为您服务, 我们在湖北省武汉市古田二路汇丰企业总部4-118号这里等您。

电压互感器现场测试仪_计量电压互感器-武汉鄂电电力试验设备有限公司

它不需要通过电子邮件(或附件)来传播,更隐蔽,更不易察觉。它使用IP扫描技术来查找网络上操作系统为Windows 2000/XP/2003的计算机,一旦找到有漏洞的计算机,它就会利用DCOM(分布式对象模型,一种协议,能够使软件组件通过网络直接进行通信)RPC缓冲区漏洞植入病毒体以控制和攻击该系统。

中毒症状: 1。系统资源紧张,应用程序运行速度异常; 2。网络速度减慢,“DNS”和“ⅡS”服务遭到非法拒绝,用户不能正常浏览网页或收发电子邮件; 3。不能进行复制、粘贴操作; 4。Word、Excel、PowerPoint等软件无法正常运行; 5。

系统无故重启,或在弹出“系统关机”警告提示后自动重启等等。 冲击波”病毒是利用系统的135、137、138、139、445、593端口,以及UDP端口69(TFTP))和TCP端口4444入侵系统的,只要禁用了这些端口就能有效地防范此类病毒震荡波病毒类型:蠕虫病毒 Sasser(震荡波)病毒利用微软WindowsNT内核平台上的LSASS漏洞,随机的扫描其它网络中计算机的IP端口,然后进行传播。

可以利用防火墙阻止该病毒的传播,但安全专家建议,给系统打上MS04-011补丁是*根本的解决措施。 病毒运行时会不停地利用IP扫描技术寻找网络上系统为Win2K或XP的计算机,找到后就利用DCOM RPC缓冲区漏洞攻击该系统,一旦攻击成功,病毒体将会被传送到对方计算机中进行感染,使系统操作异常、不停重启、甚至导致系统崩溃。

另外,该病毒还会对微软的一个升级网站进行拒绝服务攻击,导致该网站堵塞,使用户无法通过该网站升级系统。

欢迎访问武汉鄂电电力试验设备有限公司的网站

欢迎访问武汉鄂电电力试验设备有限公司的网站